LoRa無線技術的優缺點

LoRa無線技術有哪些優勢呢?

1.LoRa的一個主要優勢是其較長的傳輸距離能力。在城市環境中,LoRa的傳輸距離可達2-5公里,而在郊區甚至能夠達到15公里。這種遠距離傳輸能力主要歸功于LoRa擁有較高的信噪比,相比其他調頻制式中最優的FSK調頻方式,LoRa的信噪比高出30dB。這個數字可以將傳輸范圍和距離擴大多倍。在戶外環境中,即使信噪比只相差6dB,也能將傳輸距離倍增;而如果信噪比差異達到30dB,那么傳輸距離實際上相當于在FSK基礎上實現了5倍的增加。

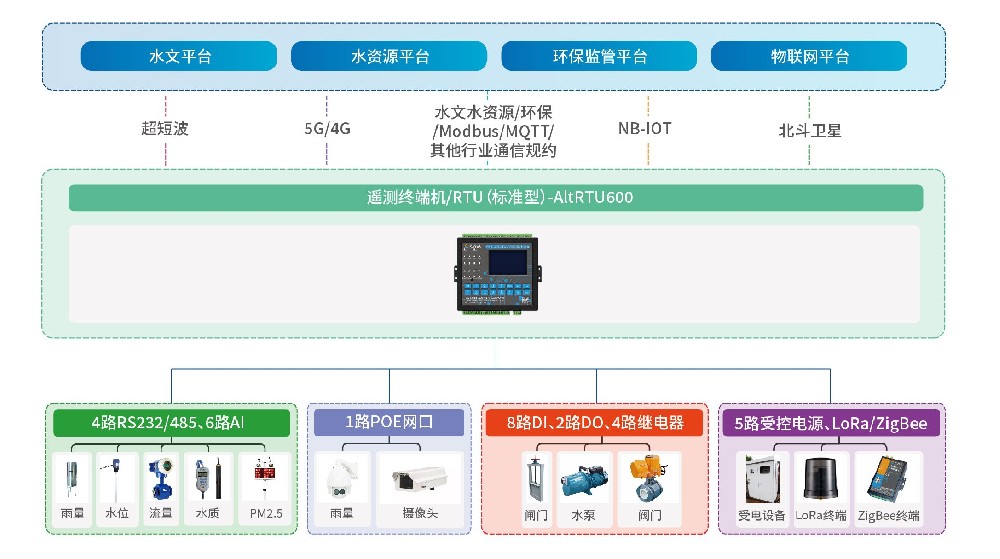

2.LoRa有很強的穿墻能力。LoRa設備可以自動組建獨立網絡,并將數據通過集中器發送到云平臺,非常適合于數據處理需要集中但終端分散的場景。LoRa采用低頻傳輸頻率,可以是33MHz或868MHz,具有出色的穿透力,可實現無線視距達到3公里。此外,每個安裝了LoRa模塊的終端也可以作為遠程終端的中繼站。

55世纪3.超低功耗。LoRa的接收電流僅為10毫安,睡眠電流小于200納安,這大大延長了電池的使用時間,并大幅降低了設備的電能消耗。

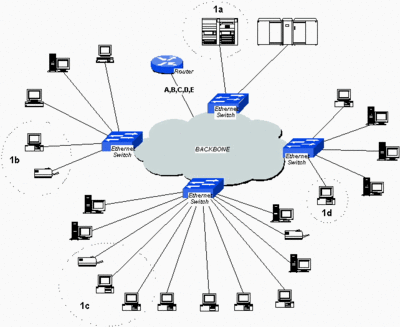

55世纪4.低噪音。LoRa技術的信號調制比低于底噪聲19.5dB,而大部分頻移鍵控(FSK)技術需要8-10dB的信號功率才能實現準確調制。LoRa調制技術位于物理層(PHY),適用于各種協議和網絡結構,比如Mesh、Star、點對點等。

5.LoRa無線技術具備強大的抗干擾能力。它采用特殊的擴頻技術,通過采用更高的擴頻因子,可以將小容量的數據傳輸到廣闊的無線電頻譜上。即使在相同頻率下同時向主機發送信號,也不會相互干擾。因此,LoRa無線技術解決了無線技術容易受到干擾的問題。

6.具有無需進行布線的優勢,安裝非常方便。其數據傳輸穩定,可以實時監控計量數據。該遠程系統基于LoRa技術,不僅易于嵌入,能夠支持大規模組網,而且功耗低,使用免費。此外,LoRa無線模塊具有高接收靈敏度和強大的穿墻通信能力,經實際測試的通信距離可達3公里以上,完美解決了在復雜環境下傳輸小數據量的遠距離通信問題。

Lora無線技術存在哪些不足之處?

使用免費頻段和公開標準的主要問題在于其安全性容易受到攻擊。

55世纪在起步階段,LoRa技術采用了非授權頻段來推廣其網絡。雖然這能夠幫助廣泛普及LoRa網絡,但也為未來的網絡安全問題帶來了一些潛在風險。

LoRaWAN采用工業科學醫學(ISM)頻段,它的協議規范是公開的,因此容易受到攻擊。

55世纪LoRa可能面臨一種攻擊方式,即報文偽造。雖然偽造終端節點很困難,但攻擊者可以監聽4字節的DevAddr,并直接使用該地址發送報文。然后,網關會將這些報文轉發給網絡服務器(其中之一是LoRaWAN服務器,簡稱為NS)。網絡服務器會檢查報文的消息完整碼(MIC),該完整碼使用128位AES加密的NwkSKey生成,如果有錯誤,則會丟棄該偽造報文。

一種名為“惡意擁塞”的攻擊方法也被廣泛使用。攻擊者使用LoRa設備,在頻寬為125kHz的范圍內發送最長的前導碼,從而完全占用了信道。只要攻擊者遵循工作循環和傳輸功率的限制,這種攻擊就被認為是“合法”的。

55世纪LoRa用戶需保持警覺,因安全風險存在。或許未來需要出臺政策法規或行業規范,以確保LoRaWAN免遭擁塞攻擊的影響。

與其他物聯網技術相比,NB-IoT采用了授權頻段,并且有三種不同的部署方式可供選擇,分別是獨立部署、保護帶部署和帶內部署。在全球范圍內,流行的頻段是800MHz和900MHz。NB-IoT利用授權頻段進行通信,從而有效地減少了網絡擁塞的問題,同時也降低了受到攻擊的風險,并且保證了可靠的安全性能。國內的三大運營商可以提供電信級的保障,以確保NB-IoT的安全性和可靠性。

LoRa終端存在第二個安全隱患,即其沒有配備SIM卡。

LoRa終端網絡的身份驗證憑證不同于SIM卡具備的安全存儲介質,因此它的安全性取決于終端設備的物理防護措施。對于那些安全性較弱的終端設備而言,這可能會帶來信息泄露的風險。

脆弱的終端設備,如電表等,容易受到攻擊者近距離接觸的威脅。一旦身份被泄露,就可能遭受惡意終端冒充合法終端接入網絡/云平臺的攻擊,進而發起類似DDoS攻擊,耗盡系統資源。同時,惡意終端還可以偽裝成合法終端,上報錯誤數據,導致企業/用戶經濟損失。舉個例子,惡意終端可以冒充正常用戶,發送錯誤的電表數據,造成電力企業電費異常上升,或讓正常用戶支付額外電費。

相反的是,NB-IoT終端網絡采用存儲于SIM卡中的認證憑證。這種方式提供了安全可靠的存儲方式,并且其安全級別可達到EAL4以上。此外,在經過長時間和廣泛的無線通信安全測試后,這種存儲方式已獲得全球認可。

第三個安全問題是認證機制過于簡化,并且沒有得到權威機構的認可。

55世纪LoRa終端的認證機制與標準組織認可的不一致,認證協議相對簡單。其中,認證過程中使用的隨機數DevNonce只有2字節,AppNonce只有3字節,而認證請求消息完整性碼MIC的長度縮短為4字節。與行業普遍使用的32字節隨機數相比,這些長度明顯較短。

55世纪當認證隨機數的長度過短時,存在一種可能性,即它在較短的時間內重復使用之前已經使用過的隨機數。這種情況會使得攻擊者有機會發動重放攻擊。

55世纪如果MIC的長度過短,就有可能發生碰撞,并且攻擊者可能會利用這一問題進行惡意仿冒終端接入和偽造入侵。對于智能門鎖等需要高級防護的場景來說,這是非常危險的。如果使用LoRa認證協議時,隨機數和完整碼的長度不夠長,攻擊者可以重放開鎖指令,或者偽造終端,從而導致智能門鎖執行錯誤的開鎖指令,進而帶來生命和財產損失的風險。

55世纪NB-IoT采用了3GPP標準的AKA/DTLS流程來進行網絡層和傳輸層的認證。通過使用符合標準和業界要求的隨機數和認證結果長度,可以有效地減少相關風險。

LoRa的密鑰管理具有薄弱性,會帶來一些風險。

在密鑰管理方面,LoRa網絡的層和應用傳輸層共享相同的根密鑰和生成密鑰的隨機數,缺乏隔離。此外,AES_128加密導出密鑰所使用的安全等級和加密強度不足,并且沒有經過業界安全組織的驗證。因此,可能存在密鑰泄露的風險,可能導致數據隱私泄露和數據篡改等問題。

55世纪在物聯網領域,保障政府、企業和個人的核心數據和隱私數據的安全面對著巨大的挑戰和威脅。以智能環保為例,攻擊者有可能利用LoRa密鑰強度不足、單一密鑰派生或密鑰管理不善等漏洞,從而竊取環保監控的數據。這些數據的泄露可能導致大氣和水質污染等問題,并且可能惡意傳播謠言。這種情況有可能引發社會恐慌和群體事件,直接影響社會的穩定和國家的安全。

55世纪NB-IoT數據的加密和完整性保護是基于3GPP/DTLS標準實施的,采用了HKDF算法派生密鑰。網絡層和傳輸層的密鑰分別采用不同的機制派生,彼此獨立,互不相互影響。

國外企業壟斷了LoRa技術,給國家安全帶來了第五個安全隱患。

55世纪在中美貿易爭端可能持久化的情況下,當前政治環境中最重要的問題是美國公司SEMTECH過度集中掌握LoRa技術的控制權。他們獨家擁有終端和網關芯片的IP專利,并且對未來技術發展方向缺乏明確規劃。

無論是從國家和物聯網產業鏈的角度看,還是從企業利益的角度看,都存在著一系列潛在的技術和國家安全風險。這些風險包括禁售芯片、支付高額專利費、數據泄露、網絡被控制等。就在今年上半年,一家國內知名的通信企業因受到美國政府制裁,導致企業陷入了休克性停頓。這不僅給該企業帶來了巨大的經濟損失,也向全球各國和各個產業發出了警示,讓人們認識到在這種情況下的教訓是非常深刻的。

NB-IoT是一種技術,它基于3GPP的開放標準體系,并且有多家公司擁有專利技術,目前有14家芯片供應商。這項技術具備自然升級到5G的能力,因此在技術和國家安全風險方面都非常低。